Wi-fi: sabia que pode estar a revelar a sua identidade?

26% dos portugueses revelam o ESSID dos telemóveis

2 de junho, 2014

Um estudo da Dognaedis revela que 26% dos portugueses revelam o ESSID dos telemóveis de forma inadvertida, abrindo caminho a ataques de hackers ou, em casos extremos, à monitorização de pessoas através rede Wi-Fi.

Mais de 8% estão vulneráveis Evil Twin Attacks.

Durante três dias, os peritos da Dognaedis monitorizaram as ligações que portugueses fazem em redes de Wi-Fi públicas que se encontram em estações de metro, aeroportos ou centros comerciais. Depois de juntarem informação sobre 8790 dispositivos que se tentaram ligar às redes públicas, os investigadores chegaram à seguinte conclusão: 2296 utilizadores revelaram o ESSID (de Extended Service Set Identification) aquando da ligação às redes Wi-Fi públicas. O que perfaz 26% da amostra. A este número junta-se outro: 706 dos utilizadores que revelam o ESSID estão vulneráveis a ataques em que os hackers se fazem passar por um ponto de acesso à rede legítimo (Evil Twin Attacks).

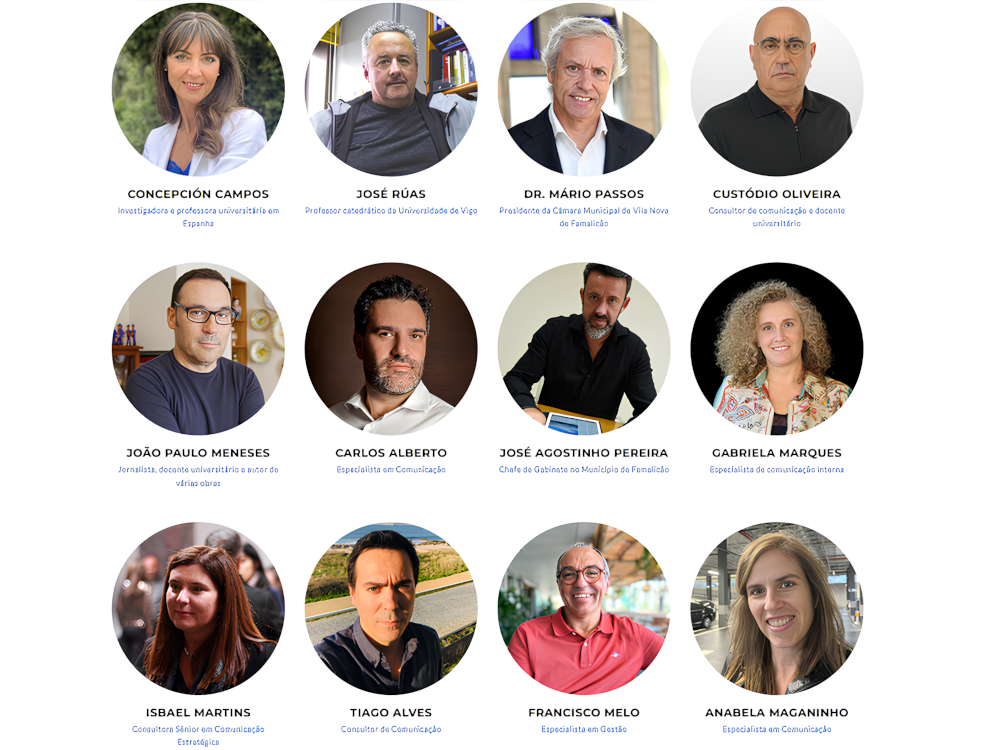

Francisco Rente, líder da Dognaedis, recorda que é da vulnerabilidade que permite os Evil Twin Attacks que poderá vir maior perigo: «O Evil Twin Attacks podem ser usados para dar acesso ilegítimo ao telemóvel e à informação que lá se encontra», sublinha o responsável da Dognaedis.

A Dognaedis não necessitou de interagir com as redes Wi-fi para recolher esta informação. «Bastou usar dispositivos que, como um rádio, permitem estar à escuta dos dispositivos que tentamn ligar-se a uma rede através de uma determinada frequência», acrescenta Francisco Rente.

A recolha de informação operada pela Dognaedis confirma que as redes públicas, por serem usadas temporariamente por milhares de pessoas e não disporem de fronteiras físicas definidas, podem abrir caminho a atividades menos lícitas. «Com a divulgação da dos ESSID, torna-se possível alguém usar ferramentas que permitem saber por onde é que uma determinada pessoa anda. Imagine que essa monitorização é feita em toda uma cidade: o ESSID de um telemóvel pode ser detetado numa rua e depois ser detetado no aeroporto. O que permite ter uma ideia do percurso de uma pessoa. Com ferramentas mais refinadas, torna-se mesmo possível fazer a monitorização de pessoas», sublinha Francisco Rente.

O ESSID serve de elemento identificador de um ou mais dispositivos quando se conectam a redes Wi-Fi. Muitos dos utilizadores acabam por revelar o ESSID quando optam por funcionalidades que facilitam a manutenção em memória dos dados de acesso e permitem a ligação automática às diferentes redes públicas.

Para evitar a divulgação do ESSID, os utilizadores devem desligar a funcionalidade de ligação automática a redes Wi-Fi (em alguns casos referida como “auto-connect”) ou, numa decisão mais drástica, desligar todos os acessos Wi-Fi.

Francisco Rente lembra que os dados recolhidos nas redes Wi-Fi são sobejamente alarmantes, se forem tomados como prova de conceito quanto às vulnerabilidades dos utilizadores portugueses quando acedem a redes Wi-Fi públicas: «Nós fizemos este estudo sem intenções maliciosas. Alguém com intenção maliciosa, provavelmente, usaria ferramentas e métodos que permitem recolher informação de mais utilizadores, e se calhar, estaria um mês a tentar lançar um ataque em vez de apenas três dias a recolher informação».

Fonte: exameinformatica.sapo.pt

Durante três dias, os peritos da Dognaedis monitorizaram as ligações que portugueses fazem em redes de Wi-Fi públicas que se encontram em estações de metro, aeroportos ou centros comerciais. Depois de juntarem informação sobre 8790 dispositivos que se tentaram ligar às redes públicas, os investigadores chegaram à seguinte conclusão: 2296 utilizadores revelaram o ESSID (de Extended Service Set Identification) aquando da ligação às redes Wi-Fi públicas. O que perfaz 26% da amostra. A este número junta-se outro: 706 dos utilizadores que revelam o ESSID estão vulneráveis a ataques em que os hackers se fazem passar por um ponto de acesso à rede legítimo (Evil Twin Attacks).

Francisco Rente, líder da Dognaedis, recorda que é da vulnerabilidade que permite os Evil Twin Attacks que poderá vir maior perigo: «O Evil Twin Attacks podem ser usados para dar acesso ilegítimo ao telemóvel e à informação que lá se encontra», sublinha o responsável da Dognaedis.

A Dognaedis não necessitou de interagir com as redes Wi-fi para recolher esta informação. «Bastou usar dispositivos que, como um rádio, permitem estar à escuta dos dispositivos que tentamn ligar-se a uma rede através de uma determinada frequência», acrescenta Francisco Rente.

A recolha de informação operada pela Dognaedis confirma que as redes públicas, por serem usadas temporariamente por milhares de pessoas e não disporem de fronteiras físicas definidas, podem abrir caminho a atividades menos lícitas. «Com a divulgação da dos ESSID, torna-se possível alguém usar ferramentas que permitem saber por onde é que uma determinada pessoa anda. Imagine que essa monitorização é feita em toda uma cidade: o ESSID de um telemóvel pode ser detetado numa rua e depois ser detetado no aeroporto. O que permite ter uma ideia do percurso de uma pessoa. Com ferramentas mais refinadas, torna-se mesmo possível fazer a monitorização de pessoas», sublinha Francisco Rente.

O ESSID serve de elemento identificador de um ou mais dispositivos quando se conectam a redes Wi-Fi. Muitos dos utilizadores acabam por revelar o ESSID quando optam por funcionalidades que facilitam a manutenção em memória dos dados de acesso e permitem a ligação automática às diferentes redes públicas.

Para evitar a divulgação do ESSID, os utilizadores devem desligar a funcionalidade de ligação automática a redes Wi-Fi (em alguns casos referida como “auto-connect”) ou, numa decisão mais drástica, desligar todos os acessos Wi-Fi.

Francisco Rente lembra que os dados recolhidos nas redes Wi-Fi são sobejamente alarmantes, se forem tomados como prova de conceito quanto às vulnerabilidades dos utilizadores portugueses quando acedem a redes Wi-Fi públicas: «Nós fizemos este estudo sem intenções maliciosas. Alguém com intenção maliciosa, provavelmente, usaria ferramentas e métodos que permitem recolher informação de mais utilizadores, e se calhar, estaria um mês a tentar lançar um ataque em vez de apenas três dias a recolher informação».

Fonte: exameinformatica.sapo.pt